Unerwünschte Auszahlung: Cyberangriffe auf GAAs – XFS‑Manipulation & Physische Schwachstellen

kadmy/bigstock.com

Fast jeder Geldautomat weltweit kann illegal gekapert und manipuliert werden, behauptet Kaspersky. Die Manipulation funktioniere mit oder ohne Hilfe eines Schadprogramms. Laut der Analyse läge das an der weitverbreiteten Nutzung veralteter und unsicherer Software, Fehlern in der Netzwerkkonfiguration sowie Mängeln bei der physischen Sicherheit von Geldautomaten.

Das Geldautomaten ein interessantes Ziel sind steht außer Frage. Kaspersky hatte schon 2014 mit Tyupkin einen der ersten Schädlinge entdeckt, der gezielt Geldautomaten angegriffen hat. 2015 folgte dann die Carbanak-Gang (2016 erneut), die unter anderem in der Lage war, Infrastrukturen von Banken so zu kompromittieren, dass sie Geld von Automaten abheben konnten. Bei beiden Angriffen wurden mehrere Schwachstellen der bei Geldautomaten eingesetzten Technologie ausgenutzt – sowie der dahinter stehenden Infrastruktur.Neue Sicherheitseinschätzungen

Die Kaspersky-Experten für Penetrationstests haben eine Untersuchung durchgeführt, bei der sie reale Attacken näher analysiert sowie für mehrere Banken Sicherheitseinschätzungen für Bankautomaten vorgenommen haben.

blackhat.com

Auch wenn Anbieter derzeit Geldautomaten mit starken Sicherheitsmaßnahmen ausstatten, setzen Banken noch zu viele unsichere Modelle ein – was sie für Kriminelle verwundbar macht.“

Olga Kochetova, Sicherheitsexpertin der

Penetrationstestabteilung von Kaspersky Lab „Das Problem liegt unserer Meinung nach darin, dass lange der Irrglaube vorherrschte, Cyberkriminelle würden nur Online-Banking-Prozesse attackieren, was auch nach wie vor der Fall ist, allerdings ergänzt um direkte Angriffe auf Geldautomaten.“

Analyseergebnisse von Kaspersky Lab

Kaspersky weist auf zwei wunde Punkte hin, über die Geldautomaten attackiert werden können:

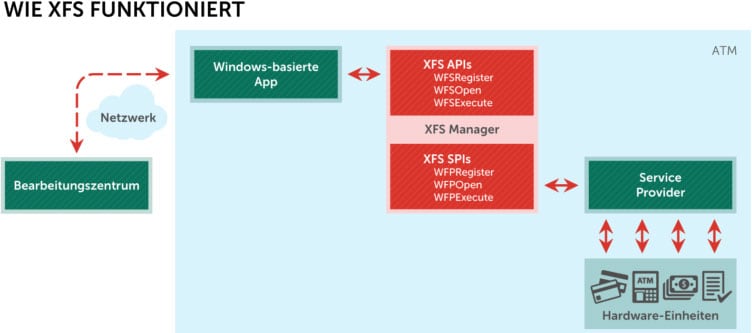

1. Software-Probleme: Auf Geldautomaten kommen häufig veraltete Versionen von Betriebssystemen zum Einsatz – eine Schwachstelle, die von Schadprogrammen und Exploits ausgenutzt werden kann. Üblicherweise basiert die Software, welche die Interaktion zwischen der Infrastruktur und weiteren Hardware-Einheiten sowie den Barauszahlungs- und Kreditkartenprozess steuert auf dem XFS-Standard.

Kaspersky

Die veraltete und unsichere Technologie, die zur Standardisierung von Geldautomaten-Software entwickelt wurde, hat folgendes Problem: XFS erfordert keine Autorisierung durchzuführender Befehle. Das bedeutet: Jede Anwendung, die auf einem Geldautomaten installiert und ausgeführt wird, kann jeder weiteren Geldautomaten-Hardware-Einheit Befehle erteilen – inklusive dem Kartenleser und der Bargeldausgabe. Wurde ein Geldautomat mit einem Schädling infiziert, erhält dieser Schädling nahezu die komplette Kontrolle über das Gerät. Er kann die PIN-Pad-Eingaben auslesen, Kartendaten speichern oder Geld auswerfen.

Kaspersky

– speziell programmierte Minicomputer (Black-Box) im Geldautomaten installieren, mit denen sie die Fernkontrolle über den Automaten bekommen;

– den Geldautomaten mit einer gefälschten Prozesszentrale verbinden. Bei einer gefälschter Prozesszentrale handelt es sich um Software, die sehr ähnlich zur Banksoftware ist und mit der Zahlungsdaten angeleitet werden können. Ist ein Geldautomat mit einer solchen gefälschten Software verbunden, können die Angreifer jedwede Befehle ausführen.

IT-Sicherheitsmaßnahmen für Geldautomaten

Die Verbindung zwischen Geldautomat und Prozesszentrale kann über verschiedene Wege geschützt werden: beispielsweise per Virtual Private Network (VPN) auf Hardware- oder Software-Basis, SSL/TLS-Verschlüsselung, eine Firewall oder MAC-Authentifizierung und xDC-Protokollimplementierungen. Diese werden jedoch häufig nicht angewandt oder sind fehlerhaft konfiguriert. Deshalb sollte die Sicherheit von Geldautomaten über Penetrationstests regelmäßig überprüft werden.

Hersteller von Geldautomaten sollten die folgenden Cybersicherheitsaspekte berücksichtigen:

– Der XFS-Standard sollte mit einem Schwerpunkt auf dem Bereich physische Sicherheit überarbeitet werden und Zwei-Faktor-Authentifizierung zwischen Hardware und legitimer Software eingeführt werden. So wird die Wahrscheinlichkeit einer unautorisierten Geldentnahme durch Trojaner und Angreifer, die direkt die Kontrolle über einen Automaten haben möchten, minimiert.– Eine Art „authentifizierte Geldausgabe“ muss eingeführt werden, damit die Möglichkeit einer Attacke über gefälschte Prozesszentralen ausgeschlossen werden kann.

– Implementierung von Verschlüsselungsschutz und Identitätskontrolle von Daten, die zwischen Hardware-Einheiten und den PCs im Geldautomat übertragen werden.aj

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/30356

Schreiben Sie einen Kommentar