Barracuda-Report: KI und Phishing-as-a-Service verschärfen Bedrohungslage für Banken

. Der aktuelle „2026 Email Threats Report“ von Barracuda Networks zeigt eine deutliche Professionalisierung von E Mail Angriffen. Vor allem Ka I gestütztes Social Engineering und sogenannte Phishing as a-Service Plattformen treiben laut der Analyse Volumen und Effizienz von Angriffskampagnen voran. Die Entwicklung ist für Banken besonders relevant: E Mail bleibt trotz moderner Collaboration- und Messaging Plattformen ein zentraler Kommunikationskanal für Zahlungsverkehr, regulatorische Abstimmungen, Kundenkommunikation sowie interne Freigabe- und Genehmigungsprozesse. Entsprechend attraktiv ist der Kanal für Angreifer, die auf Identitätsdiebstahl, Kontoübernahmen oder Betrug im Zahlungsumfeld abzielen. Für Banken und Finanzdienstleister steigt damit insbesondere das Risiko erfolgreicher Credential Phishing- und Account Takeover Angriffe. Barracuda Research analysierte nach eigenen Angaben im Januar 2026 weltweit mehr als 3,1 Milliarden E Mails. Demnach war jede dritte Nachricht schädlich oder unerwünschter Spam. 48 Prozent der schädlichen E Mail Aktivitäten entfielen auf Phishing. . Zudem verzeichneten 34 Prozent der Unternehmen mindestens einen Account Takeover Vorfall pro Monat. Technisch beobachten die Analysten eine Verlagerung weg von klassischen dateibasierten Malware Anhängen hin zu URL basierten Angriffen. Besonders verbreitet seien PDF Dokumente mit eingebetteten QR Codes („Quishing“), die auf Phishing Seiten weiterleiten. Laut Bericht enthalten rund 70 Prozent der schädlichen PDFs entsprechende QR Codes. Für klassische Mail Filter entsteht dadurch ein Erkennungsproblem: Der eigentliche Schadlink befindet sich nicht mehr im Textkörper der Nachricht, sondern eingebettet in einer Bild- oder Dokumentstruktur. Zudem nutzen Angreifer verstärkt kompromittierte E Mail Konten, um Sicherheitsmechanismen zu umgehen und besonders glaubwürdige Nachrichten aus legitimen Postfächern zu versenden. Rund 90 Prozent der großvolumigen Phishing Kampagnen basieren laut Barracuda inzwischen auf Phishing as a-Service Kits. Für Banken erhöht sich dadurch insbesondere das Risiko sogenannter Bisnäss E-Mail Compromise Angriffe (BEC). Angreifer können Kommunikationsmuster, Sprachstil, Rollenbeziehungen und organisatorische Abläufe wesentlich glaubwürdiger imitieren. Zudem gewinne. Angriffe zunehmend auch für Nicht Techniker möglich!. . . Der Report zeigt zudem, dass rund 90 Prozent der großvolumigen Phishing Kampagnen mittlerweile auf Phishing as a-Service Kits basieren. Dahinter stehen standardisierte Plattformmodelle, die Angreifern fertige Toolchains zur Verfügung stellen, inklusive Templates, Hosting, Credential Harvesting, Session Cookie Diebstahl und Anti Detection Mechanismen. Aus Sicht von Banken entsteht dadurch eine neue Qualität der Bedrohung: Nicht mehr ausschließlich hochspezialisierte Akteure führen komplexe Kampagnen durch, sondern zunehmend auch weniger technisch versierte Gruppen, die auf professionelle Angriffsservices zurückgreifen können. Die Ergebnisse des Reports unterstreichen, dass klassische Perimeter Sicherheitsansätze im E Mail Umfeld zunehmend an Grenzen stoßen. Für Banken rückt daher eine mehrschichtige Sicherheitsarchitektur in den Fokus, die unterschiedliche Kontrollmechanismen kombiniert. Neben klassischen Secure E-Mail Gateways rücken insbesondere Identitätsschutz, MFA, Verhaltensanalysen sowie Ka I basierte Angriffserkennung in den Fokus.Da Angreifer Phishing mit Ka I und Phishing as a-Service industrialisieren, muss sich auch die Verteidigung genauso schnell weiterentwickeln. Wenn Prävention, schnelle Erkennung und automatisierte Incident Response zusammenspielen, können Unternehmen Risiken reduzieren, die Auswirkungen kompromittierter Konten begrenzen und die Geschäftskontinuität auch dann aufrechterhalten, wenn Bedrohungen weiter zunehmen.“sagt Merium Khalid, Director of SOC Offensive Security bei Barracuda.. Der vollständige Bericht steht unter 2026 Email Threats Report zur Verfügung.

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/244354

ChatGPT

Der aktuelle „2026 Email Threats Report“ von Barracuda Networks zeigt eine deutliche Professionalisierung von E-Mail-Angriffen. Vor allem KI-gestütztes Social Engineering und sogenannte Phishing-as-a-Service-Plattformen treiben laut der Analyse Volumen und Effizienz von Angriffskampagnen voran. Die Entwicklung ist für Banken besonders relevant: E-Mail bleibt trotz moderner Collaboration- und Messaging-Plattformen ein zentraler Kommunikationskanal für Zahlungsverkehr, regulatorische Abstimmungen, Kundenkommunikation sowie interne Freigabe- und Genehmigungsprozesse.

Entsprechend attraktiv ist der Kanal für Angreifer, die auf Identitätsdiebstahl, Kontoübernahmen oder Betrug im Zahlungsumfeld abzielen. Für Banken und Finanzdienstleister steigt damit insbesondere das Risiko erfolgreicher Credential-Phishing- und Account-Takeover-Angriffe. Barracuda Research analysierte nach eigenen Angaben im Januar 2026 weltweit mehr als 3,1 Milliarden E-Mails. Demnach war jede dritte Nachricht schädlich oder unerwünschter Spam. 48 Prozent der schädlichen E-Mail-Aktivitäten entfielen auf Phishing.

Barracuda

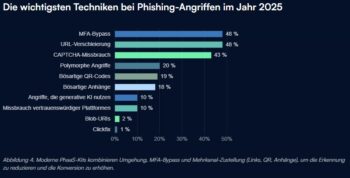

Zudem verzeichneten 34 Prozent der Unternehmen mindestens einen Account-Takeover-Vorfall pro Monat. Technisch beobachten die Analysten eine Verlagerung weg von klassischen dateibasierten Malware-Anhängen hin zu URL-basierten Angriffen. Besonders verbreitet seien PDF-Dokumente mit eingebetteten QR-Codes („Quishing“), die auf Phishing-Seiten weiterleiten. Laut Bericht enthalten rund 70 Prozent der schädlichen PDFs entsprechende QR-Codes. Für klassische Mail-Filter entsteht dadurch ein Erkennungsproblem: Der eigentliche Schadlink befindet sich nicht mehr im Textkörper der Nachricht, sondern eingebettet in einer Bild- oder Dokumentstruktur.

Zudem nutzen Angreifer verstärkt kompromittierte E-Mail-Konten, um Sicherheitsmechanismen zu umgehen und besonders glaubwürdige Nachrichten aus legitimen Postfächern zu versenden. Rund 90 Prozent der großvolumigen Phishing-Kampagnen basieren laut Barracuda inzwischen auf Phishing-as-a-Service-Kits. Für Banken erhöht sich dadurch insbesondere das Risiko sogenannter Business-E-Mail-Compromise-Angriffe (BEC). Angreifer können Kommunikationsmuster, Sprachstil, Rollenbeziehungen und organisatorische Abläufe wesentlich glaubwürdiger imitieren. Zudem gewinne

Angriffe zunehmend auch für Nicht-Techniker möglich

Barracuda

Der Report zeigt zudem, dass rund 90 Prozent der großvolumigen Phishing-Kampagnen mittlerweile auf Phishing-as-a-Service-Kits basieren. Dahinter stehen standardisierte Plattformmodelle, die Angreifern fertige Toolchains zur Verfügung stellen – inklusive Templates, Hosting, Credential-Harvesting, Session-Cookie-Diebstahl und Anti-Detection-Mechanismen. Aus Sicht von Banken entsteht dadurch eine neue Qualität der Bedrohung: Nicht mehr ausschließlich hochspezialisierte Akteure führen komplexe Kampagnen durch, sondern zunehmend auch weniger technisch versierte Gruppen, die auf professionelle Angriffsservices zurückgreifen können.

Die Ergebnisse des Reports unterstreichen, dass klassische Perimeter-Sicherheitsansätze im E-Mail-Umfeld zunehmend an Grenzen stoßen. Für Banken rückt daher eine mehrschichtige Sicherheitsarchitektur in den Fokus, die unterschiedliche Kontrollmechanismen kombiniert. Neben klassischen Secure-E-Mail-Gateways rücken insbesondere Identitätsschutz, MFA, Verhaltensanalysen sowie KI-basierte Angriffserkennung in den Fokus.

Da Angreifer Phishing mit KI und Phishing-as-a-Service industrialisieren, muss sich auch die Verteidigung genauso schnell weiterentwickeln. Wenn Prävention, schnelle Erkennung und automatisierte Incident Response zusammenspielen, können Unternehmen Risiken reduzieren, die Auswirkungen kompromittierter Konten begrenzen und die Geschäftskontinuität auch dann aufrechterhalten, wenn Bedrohungen weiter zunehmen.“

Merium Khalid, Director of SOC Offensive Security bei Barracuda

Der vollständige Bericht steht unter 2026 Email Threats Report zur Verfügung.tw

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/244354

Schreiben Sie einen Kommentar