Banken und Versicherer im Visier von Malware, Minern und Markenmissbrauch

NordVPN

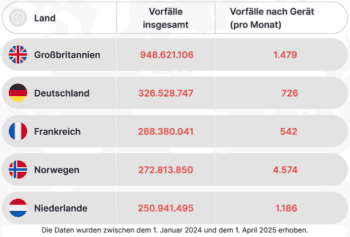

Angriffe gehören bei FS zum Alltag. Doch wie massiv die Bedrohung wirklich ist, belegen aktuelle Zahlen von NordVPN (Website). Zwischen Januar und August 2024 stoppte der „Bedrohungsschutz Pro“ über 167.000 Angriffe. Laut Auswertung stieg die Zahl der blockierten Online-Bedrohungen im ersten Quartal 2025 um satte 13,9 % im Vergleich zum Vorquartal – Tendenz: steigend. Besonders auffällig: zahlreiche Varianten des APC-Virus, der gezielt automatisierte Prozesse stört.

NordVPN

Auch Krypto-Miner tauchen häufig auf. Schadprogramme wie „CoinMiner“ und „AD.BitcoinMiner“ kapern unbemerkt Rechner, um digitale Währungen zu erzeugen. In Systemen mit niedriger Latenz kann das nicht nur den Betrieb bremsen, sondern auch rechtliche Fragen aufwerfen.

Ebenfalls besorgniserregend: Ransomware wie „Crypt.XPACK.Gen“ oder „Null“, die Dateien mit starker Verschlüsselung blockieren und hohe Lösegeldforderungen stellen – bis zu 2,2 Bitcoin. Bei zentralen Systemen kann das den gesamten Geschäftsbetrieb gefährden.

Zahlungsdaten per Fakeshop abgreifen

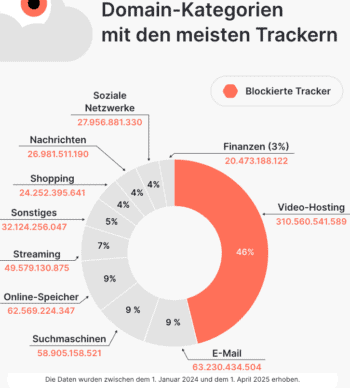

Ein weiterer Trend: Immer mehr Schadsoftware wird über betrügerische Online-Shops („Fakeshops“) verbreitet. Ziel ist meist das Abgreifen von Zahlungsdaten oder die stille Installation von Malware. Gerade im Finanzbereich, der laut Bericht auf Platz 6 der am stärksten betroffenen Domain-Kategorien liegt, ist das ein echtes Problem. Besonders perfide: Maschen rund um Rückbuchungsbetrug, gefälschte Abo-Zahlungen und dubiose Krypto-Deals nehmen deutlich zu.

NordVPN

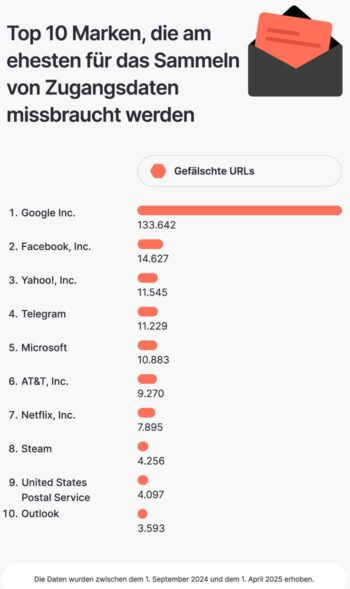

Doch nicht nur Technik ist betroffen. Ein Großteil der Phishing-Angriffe nutzt bekannte Markennamen – in leicht abgewandelter Form. „PayPall“ statt „PayPal“, „Arnazon“ statt „Amazon“: Über 99 % der Attacken zielen mit solchen Tricks auf das Vertrauen der Nutzer. Selbst geschulte Mitarbeiter fallen darauf herein.

Deshalb reiche es nicht mehr, so das Unternehmen, nur auf Technik zu setzen. Auch die Schulungen müssen besser werden. Veraltete Anti-Phishing-Kurse greifen zu kurz. Angreifer wechseln Domains im Wochentakt, passen Maschen blitzschnell an. Laut NordVPN verschwinden viele betrügerische Seiten nach kurzer Zeit wieder – oft erst, wenn Nutzer sie melden.

Fazit für IT-Sicherheitsabteilungen in regulierten Unternehmen

Malware wird raffinierter – vor allem beim Ausnutzen von Systemressourcen und internen Abläufen. Phishing über gefälschte Marken bleibt das größte Einfallstor. Fakeshops, Abo-Fallen und Rückbuchungsbetrug nehmen deutlich zu – auch im Finanzsektor. Gefordert sind technische Schutzlösungen und gezielte Sensibilisierung – besonders bei kritischen Vorgängen wie Zahlungsfreigaben, Remote-Zugängen und Admin-Rechten.aj

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/226600

Schreiben Sie einen Kommentar