Open Source gegen Hacker – für deutlich mehr IT-Sicherheit in Finanzhäusern

Yury-Zap/bigstock.com

Ungefähr 320.000 neue Schadprogramm-Varianten werden täglich in Umlauf gebracht – sagt das BSI. Gerade kritische Infrastrukturen wie Banken, Sparkassen und Versicherungen sind diesen Angriffen ausgesetzt. Open-Source-Lösungen machen dabei den Cyber-Kriminellen das Leben schwer.

von Torsten Thau, Cape IT

Als Teil der kritischen Infrastruktur muss der Finanzsektor jederzeit gewährleisten, dass seine Systeme funktionieren und die den Unternehmen anvertrauten Daten geschützt sind. Dabei gibt es aber noch erheblichen Nachholbedarf. Oft dauert es rund einen Monat, bevor die IT-Abteilungen Schwachstellen im System erkennen und beheben. Das ergab ein Bericht des US-Unternehmens Veracode.

Von acht untersuchten Branchen landete der Finanzsektor hier auf dem vorletzten Platz. Die IT-Schwächen in diesem Bereich sind kein neues Problem, dennoch hat sich in den letzten Jahren kaum etwas verbessert.“

Und in der Tat gibt es kaum eine Branche, die so sehr von Hackerangriffen geplagt wird, wie der Finanzsektor. Die Kriminellen nehmen dabei große und kleine Banken gleichermaßen ins Visier. 2014 geriet die Europäische Zentralbank bereits in die Schlagzeilen, als Hacker die Kontaktdaten von 20.000 Personen stahlen. 2019 gab es einen weiteren Zwischenfall, als Unbekannte in eine EZB-Website eindrangen und diese zeitweise vom Netz genommen werden musste. Der Zugriff von außen war nur zufällig bei Wartungsarbeiten aufgefallen.

Auch vor kleineren Finanzhäusern machen Hacker nicht halt. So war 2019 zum Beispiel die Oldenburgische Landesbank betroffen. Mit Hilfe von Malware konnte eine brasilianische Hackergruppe an die Debitkartennummern von 2.000 Kunden gelangen und ungestört einkaufen. Bei den einzelnen Konten fehlten zwar immer nur einige hundert Euro, insgesamt belief sich die Summe aber auf 1,5 Millionen Euro. Die Betroffenen bekamen ihr Geld zurück, doch das ist nicht immer garantiert. Und die Kriminellen sind kreativ und bedienen sich immer neuer Methoden.

Die neuen Methoden der Hacker

Dass sich Cyberkriminelle Zugang über Phishing-Mails verschaffen oder Schadsoftware über Anhänge einschleusen, ist inzwischen bekannt. Doch heute nutzen die modernen Bankräuber zum Beispiel auch HTTPS-Seiten, um eine vermeintlich sichere Dateneingabe zu suggerieren. Oder sie starten Distributed-Denial-of-Service-Angriffe, bei denen Systeme mit unzähligen Anfragen überlastet werden, um so Einblick in die Gegenmaßnahmen zu bekommen.

Die Corona-Krise hat gezeigt, dass sich Hacker auch sehr schnell auf neue Situationen einstellen. Bei Social-Engineering-Angriffen nutzen sie für ihre Aktionen gesellschaftlich relevante Themen, die einen großen Teil der Bevölkerung interessieren. Das reicht von Mails, die angeblich über neue Maßnahmen informieren, bis hin zu nachgeahmten Webseiten für Soforthilfen.

IT-Sicherheit muss deshalb bei allen Digitalisierungsvorhaben einen Schwerpunkt bilden und von Anfang an mitgedacht und umgesetzt werden.“

Horst Seehofer, Innenminister im BSI-Bericht

Gegenmaßnahmen

In Security-Fragen sind klassische Open Source Argumente auf jeden Fall eine Antwort. Die freie Verfügbarkeit der Baupläne ermöglicht es einer ganzen Community, Schwachstellen zu finden und zu benennen. Der Druck auf Hersteller ist in diesem Fall relativ hoch, da sich Open Source nicht auf Security by Obscurity verlassen kann, sondern eine tatsächliche Fehlerbeseitigung anstrebt.

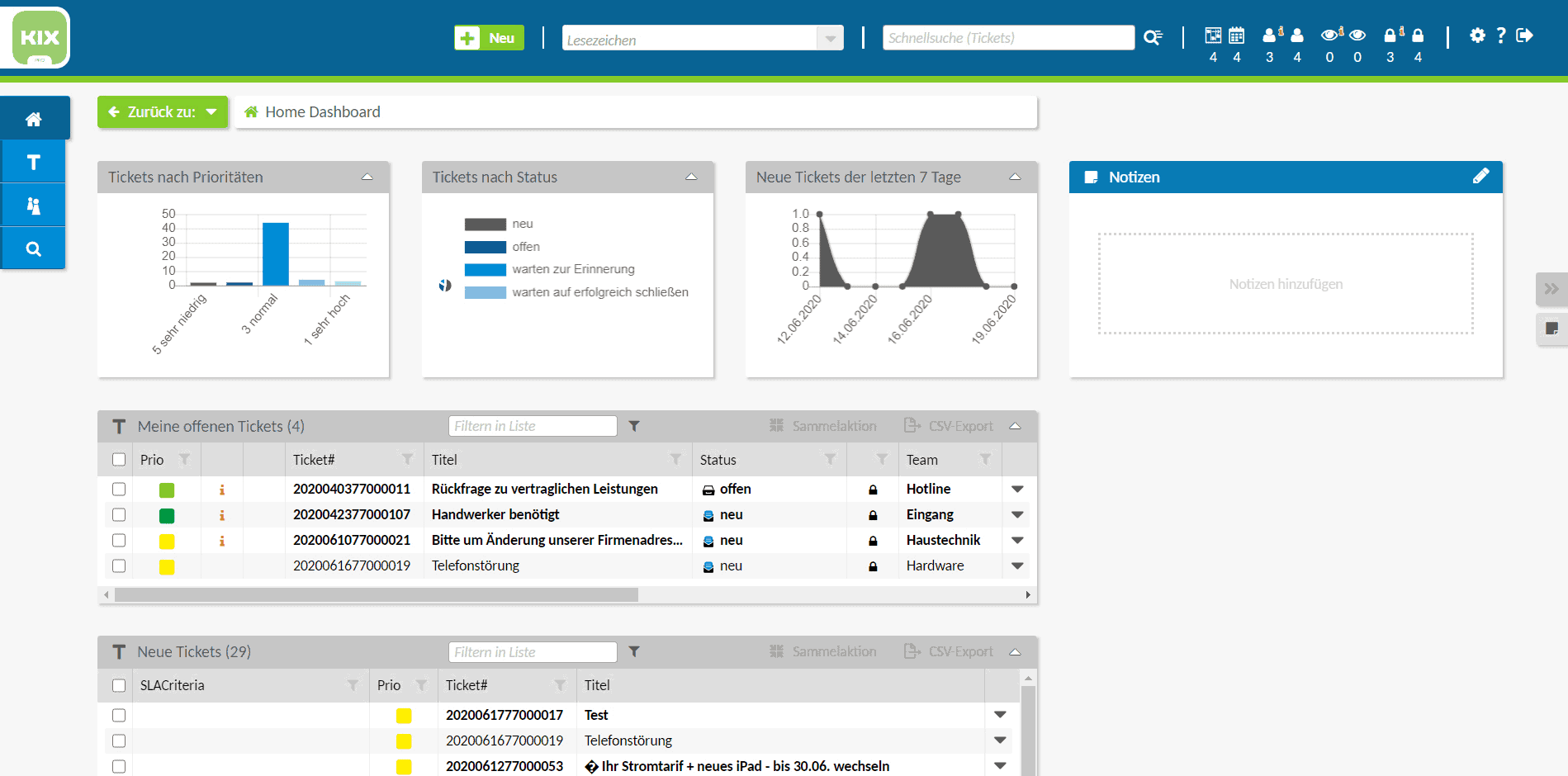

System KIX (Website) ist ein IT-Managementsystem von von Cape IT – und als Open-Source-Software aufgesetzt. Es soll sämtliche Prozesse der Kunden unterstützen und bei Bedarf automatisieren, denn jedes Unternehmen habe eine gewachsene IT-Infrastruktur. Es biete sich also an, diese spezialisierten Lösungen über offene Schnittstellen miteinander kommunizieren zu lassen und nahtlos in ein IT-Sicherheitsmanagement zu integrieren. Nach dem BSI-Standard. Ziel ist es dabei, alle Bereiche mit individuellen Lösungen abzudecken und sozusagen die Silos zu vernetzen. Eine homogene IT-Monokultur wäre sogar eher eine Gefahr.

System KIX (Website) ist ein IT-Managementsystem von von Cape IT – und als Open-Source-Software aufgesetzt. Es soll sämtliche Prozesse der Kunden unterstützen und bei Bedarf automatisieren, denn jedes Unternehmen habe eine gewachsene IT-Infrastruktur. Es biete sich also an, diese spezialisierten Lösungen über offene Schnittstellen miteinander kommunizieren zu lassen und nahtlos in ein IT-Sicherheitsmanagement zu integrieren. Nach dem BSI-Standard. Ziel ist es dabei, alle Bereiche mit individuellen Lösungen abzudecken und sozusagen die Silos zu vernetzen. Eine homogene IT-Monokultur wäre sogar eher eine Gefahr.

Besonders im Finanzsektor, wo es in diesem Bereich Security Nachholbedarf gibt, wäre die Installation eines IT-Managementsystems wie KIX ein Schritt in die richtige Richtung. Denn dieser ist vor allem durch die gemeinsame Open-Source-Arbeit erfolgreich: Die vielen Nutzer und Bearbeiter, die mit einer Open Source-Lösung arbeiten, machen das System sicherer, als es ein einzelner Mensch je könnte.

Durch einen offenen Quellcode bei IT-Managementsystemen ist es möglich, dass jeder mit dem grundlegenden technischen Wissen Fehler erkennen und reparieren kann. Diese Gelegenheit zur Verbesserung verschenken proprietäre Lösungen oft, oder sie arbeiten nach dem Motto: „Hauptsache, dass keiner draußen den Fehler kennt“.

Managementsysteme als Grundgerüst

Mit IT-Managementsystemen lassen sich Änderungen und Störungen in der IT erfassen, nachverfolgen und dokumentieren. Auffällige Aktivitäten werden nachvollziehbar gemacht und konkrete Probleme werden priorisiert, gegeneinander abgewogen und schließlich beseitigt. Auch relevante Elemente der IT-Infrastruktur und deren Abhängigkeiten werden erfasst und es wird eine Auswirkungsanalyse ermöglicht. Solche Systeme dienen nicht nur dem aktiven Erhalt kritischer Infrastruktur, sondern auch der vorbeugenden Schwachstellenanalyse. Das ermöglicht überhaupt erst die Planung für weiterführendes Business Continuity Management.

Um damit einen größtmöglichen Erfolg zu erzielen, müsste so ein System aber im gesamten Unternehmen zum Einsatz kommen. Oft herrscht noch eine Silo-Denkweise vor, bei der jede Abteilung ihren eigenen Mais lagert.

Ein einheitliches, übergeordnetes System bietet aber nicht nur sicherheitsrelevante Vorteile, sondern hilft bei allen Arbeitsprozessen.“

Denn heute kommt es nur noch selten vor, dass bei einem Geschäftsvorgang, sei er einfach oder komplex, nur eine Abteilung involviert ist. Da geht es schlicht nicht mehr ohne eine unterbrechungsfreie Kommunikation und Datei-Übermittlung.

Open-Source-Systeme können trotzdem immer nur ein Teil des Puzzles sein, um gegen Cyberkriminelle anzukommen. Ebenso wichtig sind Virenschutz, Firewalls und geschultes Fachpersonal.Torsten Thau, Cape IT

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/115163

Schreiben Sie einen Kommentar