Avast: Trojaner fälschte Nutzeroberfläche der Apps von Citibank, comdirect, Commerzbank, DKB und Postbank

Avast

Der Banking-Trojaner „BankBot“ schlich sich kürzlich bei Google Play via Taschenlampen-, Optimierungs- und Solitaire-Spiele-Apps ein, um die Benutzeroberfläche deutscher Banking-Apps von Citibank, comdirect, Commerzbank, DKB und Postbank zu manipulieren. Zusätzlich sind in der Schweiz Kunden der Raiffeisenbank und in Österreich Kunden der BAWAG und der SPARDA-BANK, sowie weltweit insgesamt ca. 160 Banken zum Angriffsziel der Cyber-Kriminellen geworden. Dies haben Sicherheitsforscher von Avast in Kooperation mit Forschern von ESET und SfyLabs herausgefunden.

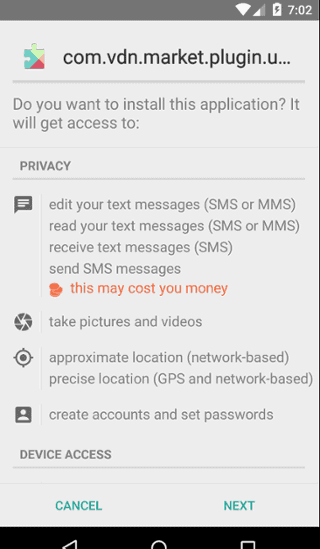

Die gefälschten Versionen der Mobile-Banking-Malware-Apps gaben sich zunächst als Taschenlampen-Apps aus, danach als Solitaire-Spiele und als Cleaner-App, um die Nutzer zum Download zu verleiten. Zu den schädlichen Aktivitäten gehörte anschließend die Installation einer gefälschten Benutzeroberfläche, die BankBot beim Öffnen der Banking-App über deren Startseite legt. Sobald der Nutzer seine Bankverbindung eingibt, werden die Daten von Kriminellen gesammelt.

In einigen Ländern wie auch in Deutschland verwenden Banken mobile TANs (Zwei-Faktor-Authentifizierung). Die BankBot-Autoren fangen die SMS-Nachrichten mit der mobilen TAN ab und sollen so Banküberweisungen im Namen des Nutzers durchführen können. Ob das funktioniert hat, war allerdings bis zum Redaktionsschluss nicht klar. Der comdirect sind in dem Zusammenhang beispielsweise noch keine Schadensfälle bekannt.

Avast

Sie [Nutzer] sollten auch wachsam sein, wenn sie ihre Banking-App verwenden und die App nach ungewöhnlichen Änderungen der Benutzeroberfläche überprüfen. Außerdem ist es bei der Anmeldung ratsam, eine Zwei-Faktor-Authentifizierung zu aktivieren, um die Sicherheit zu erhöhen.“

Nikolaos Chrysaidos, Head of Mobile Threat Intelligence & Security Avast

Avast

Google entfernte erst kürzlich ältere Versionen des BankBot aus dem Play Store; mehrere Versionen blieben jedoch bis zum 17. November 2017 aktiv. Dies genügte, um Tausende von Nutzern zu infizieren. Google hat auch Scan- und Prüfmaßnahmen für alle Apps eingeführt, die in den Play Store übermittelt werden, um sicherzustellen, dass in Zukunft keine schädlichen Programme in den Play Store gelangen.

In letzter Zeit haben die Autoren von Mobile-Banking-Trojanern jedoch begonnen, Techniken anzuwenden, um die automatischen Erkennungsdienste von Google zu täuschen. So führt BankBot beispielsweise bereits zwei Stunden, nachdem ein Nutzer der App Administratorrechte für das Gerät erteilt, schädliche Aktivitäten durch. Außerdem veröffentlichten die Cyber-Kriminellen die Apps unter verschiedenen Entwicklernamen, was eine gängige Taktik zur Umgehung der Überprüfung durch Google ist.

Es sei essenziell, dass Nutzer eine Sicherheits-App auf ihren mobilen Geräten installieren, um sich vor BankBot und anderen Banking-Trojanern zu schützen, wirbt Avast.

Weitere Hintergründe finden Sie im Blogbeitrag von Avast.aj

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/60838

Schreiben Sie einen Kommentar