Neue Vorbereitungen: Carbanak-Bande plane neue Anschläge auf Banken – reale Gefahr drohe

weerapat/bigstock.com

Proofpoint will entdeckt haben, dass die Carbanak-Bande wieder aktiv sei und es erneut auf Banken in Europa, dem Mittleren Osten und den USA abgesehen habe. Das Unternehmen will Vorbereitungen zu diversen Angriffen beobachtet haben und warnt nun davor, dass die Bande wieder einige Milliarden Dollar erbeuten wird, wenn ihr nicht schnell Einhalt geboten werde.

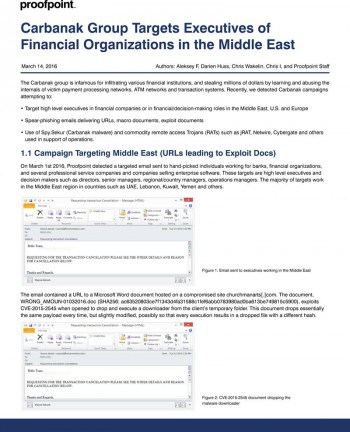

Proofpoint veröffentlichte einen Blogbeitrag und einen Forschungsbericht (PDF) zu dieser Entdeckung auf der Website. Die Carbanak-Bande infiltrierte 2015 Finanzunternehmen und erbeutete Millionen Dollar. Dafür spionierte sie interne Zahlungsprozesse, ATM-Netzwerke und Transaktionen aus. Im aktuellen Fall wurden Kampagnen im Mittleren Osten, den USA und Europa aufgedeckt, die auf die obere Management-Ebene in Finanzunternehmen oder auf finanzielle Entscheider abzielten. Dabei setzten die Kriminellen Spear-Phishing-Mails ein, die URLs, Dokumente mit Makros oder Exploits enthielten. Sie unterstützten die Aktionen mit der Carbanak-spezifischen Malware Spy.Sekur und gewöhnlichen Remote-Access-Trojanern (RATs) wie jRAT, Netwire und Cybergate.

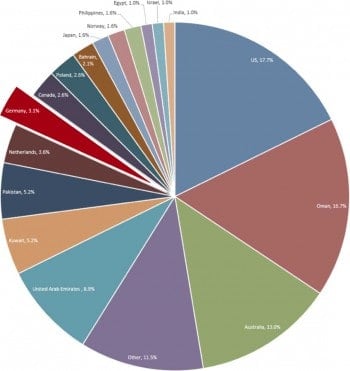

Proofpoint

Angeblich neue Anschläge in Vorbereitung: per Spear-Phishing

Am 1. März will das Proofpoints Forschungsteam eine E-Mail entdeckt haben, die an handverlesene Bankangestellte und Mitarbeiter von Finanzorganisationen, professionellen Dienstleistern sowie Software-Händlern gerichtet war. Die Zielpersonen waren aus der oberen Führungs- und Entscheidungsebene: Direktoren, Führungskräfte, regionale und überregionale Manager und Betriebsleiter. Die meisten Zielpersonen arbeiten im Mittleren Osten in Ländern wie Libanon, Kuweit, Vereinigte Arabische Emirate und Jemen.

Am 4. März entdeckte Proofpoint noch mehr zielgerichtete E-Mails, die an Einzelpersonen und Abteilungen wie Support und Verwaltung aus den Branchen Finanzwesen, Massenmedien und andere, scheinbar zufällige Zielpersonen in Brandschutz, Heizungs-, Lüftungs- und Klimatechnik adressiert waren. Diese Personen arbeiteten in Finanz- und Helpdesk-Positionen als Account Manager, Kreditprüfer und IT-Support. Anders als in der oben beschriebenen Kampagne arbeiten die meisten Zielpersonen in Unternehmen, die ihren Sitz in USA und Europa haben.

Proofpoint

Hersteller und Lieferanten als Hintertür

Die Carbanak-Bande steckt seit 2013 hinter einer Reihe von Anschlägen, die meist auf Kampagnen im APT-Modus basieren und unterschiedliche Zielgruppen mit vielfältiger Malware bombardieren. In den beschriebenen Fällen nutzte die Bande neue Exploits, Dokumente mit Makros und Remote-Access-Trojaner, um neue Ziele außerhalb ihrer gewöhnlichen russischen Domains zu attackieren. Sie setzten Kampagnen mit Dateianhängen, URLs, die zu Exploit-Dokumenten verlinken, und raffinierte Malware ein, um Unternehmen in den USA und dem Mittleren Osten zu attackieren. Außerdem dehnte sie ihre Zielgruppe von Finanz-Institutionen zu scheinbar zufälligen Branchen wie Brandschutz, Heizungs-, Lüftungs- und Klimatechnik aus. Auf jeden Fall zeigte sich durch die Datenschutzverletzungen, dass Hersteller und Lieferanten den Angreifern als Hintertür zu ihrem wirklichen Ziel dienen können.aj

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/28567

Schreiben Sie einen Kommentar