Herausgabe von Login- oder Bankdaten: Angler Phishing per Social Media – 6 mal mehr Angriffe!

proofpoint

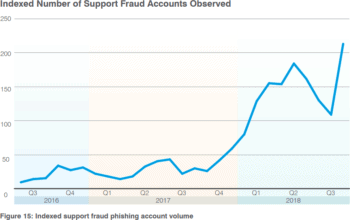

Proofpoint (Website) hat jetzt seine aktuelle Analyse der jüngsten Entwicklungen im Bereich Cyber security veröffentlicht. Der Q3 Threat Report für Juli, August und September 2018 zeigt überraschende und teilweise alarmierende Entwicklungen bei Angriffsversuchen von Cyberkriminellen. Der vermutlich erschreckendste Trend ist die Zunahme von Betrugsversuchen durch falschen Support via Social Media. Proofpoint verzeichnete alleine beim Angler Phishing einen Zuwachs von 486 Prozent im Vergleich zum Vorjahr.

[D]er Report analysiert Trends und Veränderungen in der Bedrohungslage für IT-Anwender. Dabei untersucht Proofpoint, welche Angriffsformen wie CEO-Betrug, Ransomware, Banking Trojaner und andere Schadsoftware wo, in welcher Menge und mit welchen Hilfsmitteln von den verschiedenen Angreifern für Attacken genutzt werden.

Fake-Support & Angler Phishing

Besonders drastisch haben sich hierbei der betrügerische Support via Social Media (Angreifer täuschen vor, sie wären der offizielle Support eines bekannten Unternehmens, auch Angler Phishing genannt) und die CEO-Betrugsmasche (Angreifer täuschen vor, ein wichtiger Entscheidungsträger im Unternehmen zu sein, auch CEO-Fraud genannt) entwickelt. Während sich das Angler Phishing mit einem Plus von 486 Prozent fast versechsfacht hat, stieg das Aufkommen von CEO-Fraud im 3. Quartal 2018 im Vergleich zum Vorjahr ebenfalls deutlich um 77 Prozent an.

Gute Nachrichten

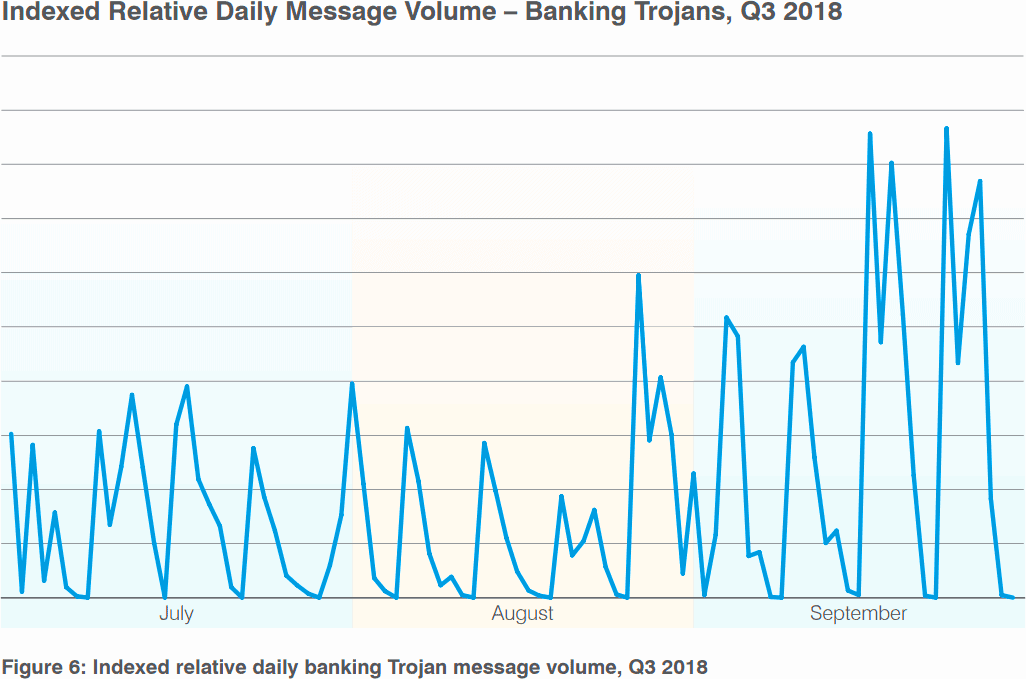

Nachdem 2016 und 2017 riesige Ransomware-Attacken (bei denen Rechner verschlüsselt und nur gegen Lösegeldzahlung entsperrt werden) die IT-Welt in Aufruhr versetzten, beispielsweise mit WannaCry oder NotPetya, macht diese Angriffsform im aktuellen Threat Report für das 3. Quartal nur noch ein Prozent der registrierten Attacken aus. Der Grund dürfte hier weniger in gestiegener Menschenfreundlichkeit der Angreifer liegen, als vielmehr darin, dass aus deren Sicht der zu erwartende Ertrag nicht mehr im Verhältnis zum Aufwand steht. Sie verlegen sich stattdessen darauf, langfristig Rechner mit schwer zu entdeckender Schadsoftware zu infizieren und dadurch beispielsweise Kreditkarten- und/oder Kontodaten sowie andere Informationen zu erhalten.

All diese Angriffsformen kommen heutzutage meist ohne den Versand von Anhängen aus, die direkt schädlichen Code enthalten. Diese Anhänge würden auch von fast allen aktuellen, leistungsfähigen Anti-Viren-Lösungen erkannt und damit abgefangen.

proofpoint

Die Angreifer setzen vielmehr auf menschliche Schwäche und Neugier und versuchen, die Anwender zum „Klick“ in ein Dokument oder auf einen Link zu verführen, dadurch erst den Download schädlicher Software zu initialisieren und somit dann ihre Systeme zu infizieren.

Entsprechend gilt es, die bestehende technische Sicherheitsarchitektur im Unternehmen durch permanente Weiterbildung und Sensibilisierung der Mitarbeiter in Sachen IT-Sicherheit deutlich zu ergänzen, um so die gesamte Belegschaft zu einer Art menschlicher Firewall für die Unternehmens-IT fortzubilden.

Den kompletten Report, der sich auch mit den betroffenen Branchen, von Cyber-Kriminellen häufig genutzten Begriffen in der Betreffzeile und vielen weiteren Trends im Bereich Cyber-Kriminalität auseinandersetzt, können Sie hier kostenlos und ohne Angabe von Kontaktdaten herunterladen.aj

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/80473

Schreiben Sie einen Kommentar