DDoS-Angriffe werden stärker, umfangreicher, ausgefeilter und betreffen vor allem Banken

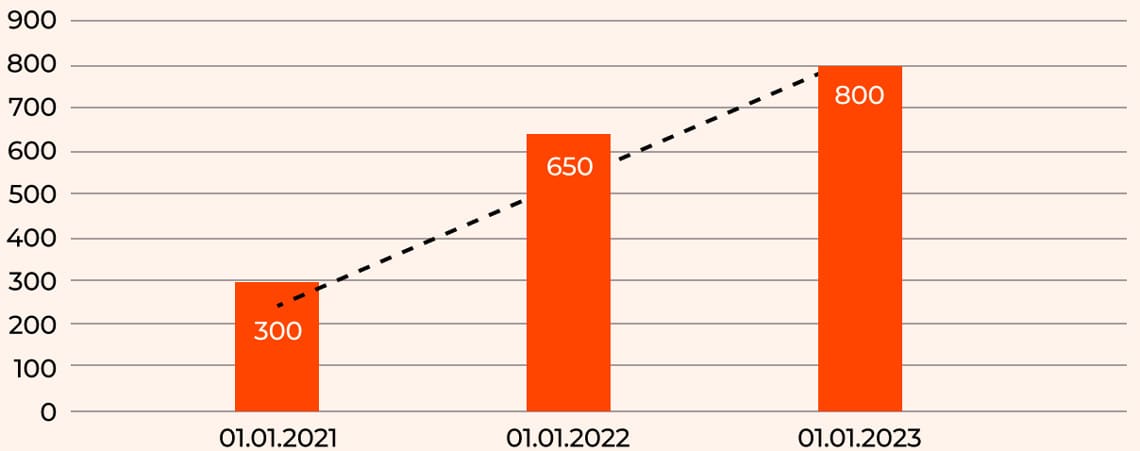

Gcore hat jetzt die Ergebnisse seines vierteljährlichen Gcore-Radar-Reports veröffentlicht, der Einblicke in die aktuellen DDoS-Entwicklungen sowie in Cybersecurity-Trends gibt. Dabei steche hervor, dass die Cybersecurity-Landschaft zu Beginn des Jahres 2023 eine deutliche Zunahme von raffinierten, großvolumigen Angriffen erlebt habe. So sei zum Beispiel die maximale Angriffskraft von 600 auf 800 Gbps angestiegen. Auch zeige der Report, dass die Finanzindustrie nach wie vor zu den Top-Zielen der Angreifer gehört.

Gcore

Großvolumige Angriffe – eine eskalierende Bedrohung

In den vergangenen zwei Jahren hätten die Stärke und das Volumen von DDoS-Angriffen erheblich zugenommen:

- Im Jahr 2021 betrug die Kapazität von DDoS-Angriffen bis zu 300 Gbps.

- Im Jahr 2022 lag die Angriffskapazität bei etwa 650 Gbps.

- Im ersten bis zweiten Quartal 2023 sehen wir eine Kapazität von etwa 800 Gbps.

Gcore

Der jährliche Anstieg des DDoS-Angriffsvolumens um 50 bis 100 Prozent verdeutliche die zunehmende Raffinesse der Cyberkriminellen und ihre Verwendung von immer leistungsfähigeren Tools. Dies bedeute, dass Unternehmen in Strategien und Lösungen zur DDoS-Abwehr investieren müssen, um ihre Netzwerke, Systeme und Kundendaten zu schützen. Gehen Unternehmen diese verschärfte Bedrohungslage nicht an, könne dies zu kostspieligen Unterbrechungen des Geschäftsbetriebs, Reputationsschäden, Verlust des Kundenvertrauens und Sicherheitsverletzungen führen.

Die DDoS-Angriffstechniken

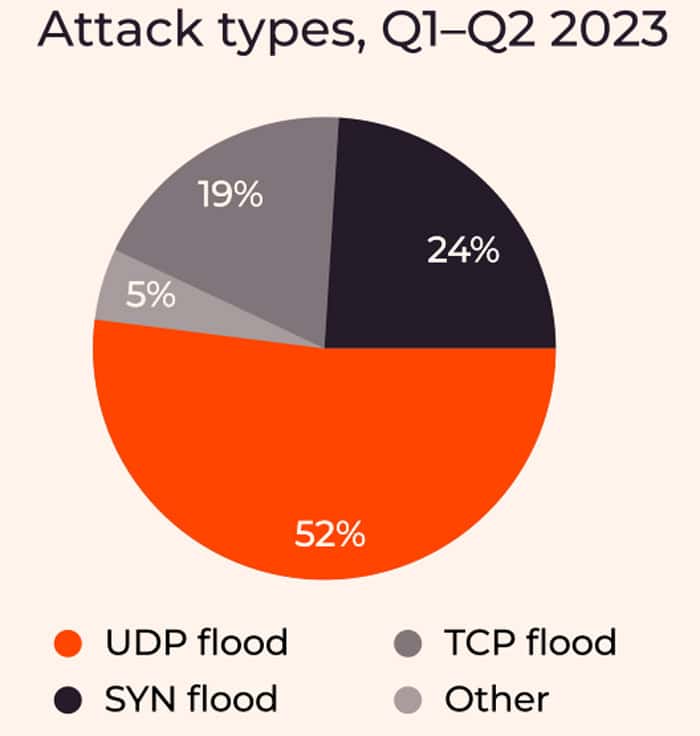

Die Statistiken von Gcore für das erste und zweite Quartal 2023 zeigen:

- UDP-Flood-Angriffe erfreuen sich bei Cyberkriminellen immer größerer Beliebtheit und sind die am weitesten verbreitete Methode.

- SYN-Flood-Angriffe stehen an zweiter Stelle.

- An dritter Stelle kommen TCP-Flood-Angriffe.

Alle anderen Techniken machen zusammen nur fünf Prozent der Angriffsformen aus.

Gcore

Angreifer setzen adaptive Strategien ein und kombinieren beispielsweise großvolumige UDP-Angriffe mit einer sehr hohen Anzahl an TCP-Paketen und gehen von einem Angriff auf die Anwendungsschicht mit einem massiven Datenverkehr zur Nutzung großer Mengen an kleinen Paketen über. Diese Änderungen in der Taktik deuten darauf hin, dass die Angreifer bewusst versuchen, die DDoS-Attacken durch die Überlastung der Netzwerkinfrastruktur zu intensivieren und möglicherweise Sicherheitsmaßnahmen zu umgehen.“

Andrey Slastenov, Leiter der Sicherheitsabteilung bei Gcore

Zur Methodik der Studie

Der Report umfasst Statistiken für alle Kunden von Gcore in über 70 Ländern und auf sechs Kontinenten. Die Daten wurden für den Zeitraum 1. Januar – 30. Juni 2023 erhoben und erfassen die gebräuchlichsten Angriffstypen, die höchste registrierte Angriffsstärke und die Dauer des längsten Angriffs.

Die Studie können Sie nach Angabe der Kontaktdaten hier herunterladen.ft

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/156824

Schreiben Sie einen Kommentar