ARCHIVBesser als YES? Worldline liefert Identity-Daten von Banken an die “ich.App”

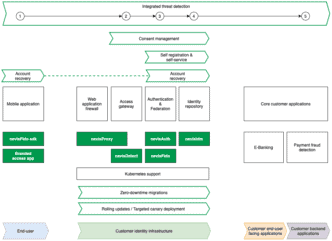

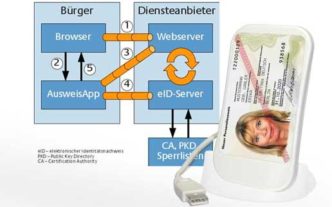

Mit der ich.app von PSA sollen sich Konsumenten in Zukunft bei Händlern, unterschiedlichsten Serviceanbietern im Internet und anderen Gelegenheiten schnell und ohne …